السلام عليكم

في شهر أبريل من العام الحالي اهتزت المجتمعات التقنية و كل من هو مهتم بالأمن المعلوماتي بواقعة ثغرة جديدة خطيرة معروفة بـ Heartbleed و التي تعني باللغة العربية " نزيف القلب " و بدأ الكل يطرح تساؤلات كثيرة عن هذه الثغرة و طريقة عملها ؟ و أين توجد ؟ ما هي نتائجها ؟ و كيف يتم استغلالها ؟ ....

توجد ثغرة Heartbleed في توزيعة OpenSSL و OpenSSL هي مكتبة برامج التشفير المعروفة.

هذه الثغرة تتيح سرقة المعلومات المشفرة في ظل ظروف طبيعية، من خلال التشفير SSL / TLS المستخدم لتأمين الإنترنت.

يوفر SSL /

TLS الأمن و الخصوصية في اﻻتصالات عبر الإنترنت مثل اﻻتصال بالإنترنت

والبريد الإلكتروني، والرسائل الفورية (IM) وبعض الشبكات الافتراضية

(VPNs).

ثغرة Heartbleed تسمح لأي شخص على الإنترنت لقراءة الذاكرة/Ram للأنظمة التي تستخدم الإصدارات الضعيفة من OpenSSL. هذا الوضع ينال من المفاتيح السرية المستخدمة للتعرف على مقدمي الخدمة ولتشفير حركة المرور، وأسماء وكلمات المرور للمستخدمين والمحتوى الفعلي.

وهذا يسمح للمهاجمين للتنصت على الاتصالات، وسرقة البيانات مباشرة من الخدمات والمستخدمين و إنتحال الخدمات والمستخدمين في النظام.

مثلا : لو جربت الثغرة على أحد الأهداف أستطيع سحب كلمات سر المستخدمين و سحب ملفات و وثائق مهمة و سحب المحادثات و الايميلات و غيرها ... بمعني آخر كل شيء

يوجد الخلل في توزيعة OpenSSL و لكن هذه الأخيرة قامة بتنزيل الترقيع فور توصلها بالخطأ البرمجي الذي سبب خسائر كبيرة من الجهة المالية و أيضا من جهة الثقة حيث كانت تعتبر من أشد التوزيعات الصعبة في الكشف عن ثغراتها و الأن بعد هذه الكارثة التي أصبحت بمثابة فضيحة للشركة فانها تحاول تطوير نظامها الأمني بشكل كامل

و الثغرة موجودة في 4 اصدارات أكثر انتشارا

- OpenSSL 1.0.1 through 1.0.1f (inclusive) are vulnerable

- OpenSSL 1.0.1g is NOT vulnerable

- OpenSSL 1.0.0 branch is NOT vulnerable

- OpenSSL 0.9.8 branch is NOT vulnerable

- Debian Wheezy (stable), OpenSSL 1.0.1e-2+deb7u4

- Ubuntu 12.04.4 LTS, OpenSSL 1.0.1-4ubuntu5.11

- CentOS 6.5, OpenSSL 1.0.1e-15

- Fedora 18, OpenSSL 1.0.1e-4

- OpenBSD 5.3 (OpenSSL 1.0.1c 10 May 2012) and 5.4 (OpenSSL 1.0.1c 10 May 2012)

- FreeBSD 10.0 – OpenSSL 1.0.1e 11 Feb 2013

- NetBSD 5.0.2 (OpenSSL 1.0.1e)

- OpenSUSE 12.2 (OpenSSL 1.0.1c

مادامت هذه الثغرة على مستوى أنظمة محددة لماذا هي على مستوى هذه الضجة الكبيرة ؟

لأنها كانت سبب في تخريب و سحب معلومات سرية كبيرة جدا و كان استعمالها مخفي ( 0 Day ) و يقول البعض أن صحفيين من ويكيلكس العالمية و الصحف المسربة لوثائق كبرى كانت تستعملها في عملها خلال الهجوم على هدف ما

كيف يتم استغلال ثغرة Heartbleed ؟

الثغرة تتبع OpenSSL في تنفيذ “transport layer security protocols” المعروف بـ TLS/DTLS. عندما يتم استغلالها أنه يؤدي إلى تسرب محتويات الذاكرة/Ram من الخادم إلى العميل ومن العميل إلى الخادم.

ماذا حصل بسبب هذه الثغرة ؟

بسبب هذه الثغرة وقت كارثة باختراق دومين فرعي من أقدم المواقع التي لم يتم اختراقها

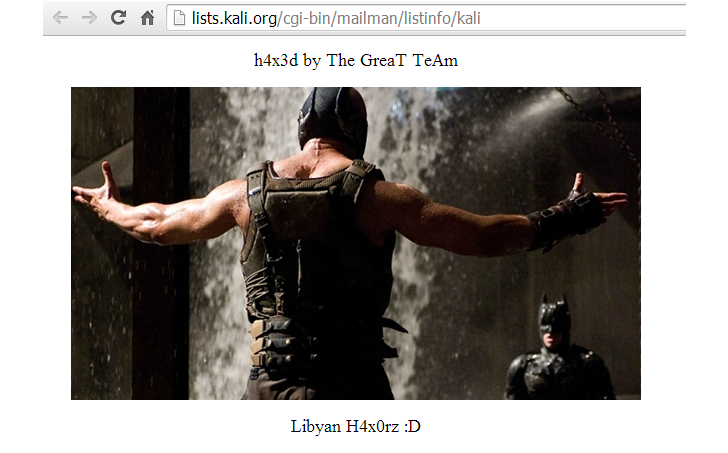

دومين نظام Kali Linux

دومين نظام Kali Linux

يمكنك فحص موقعك او سيرفرك من الرابط التالي http://filippo.io/Heartbleed

مراجع و معلومات عن الثغرة :

https://www.openssl.org/news/secadv_20140407.txt

https://www.cert.fi/en/reports/2014/vulnerability788210.html

في أمان الله !

0 التعليقات:

إرسال تعليق